محسن خدابنده, * خدمات کامپیوتری * ارائه +ADSL2 *فروش مودم * قطعات لب تاپ و کامپیوتر *انجام تمام امور شبکه

محسن خدابنده ,خدمات کامپیوتریمحسن خدابنده, * خدمات کامپیوتری * ارائه +ADSL2 *فروش مودم * قطعات لب تاپ و کامپیوتر *انجام تمام امور شبکه

محسن خدابنده ,خدمات کامپیوتریGroup Policy (قسمت1)

Group Policy مجموعه ای از تنظیمات پیکره بندی مرتبط با User و یا Computer می باشد که تعریف نحوه عملکرد برنامه ها , منابع شبکه و سیستم عامل درارتباط با User و یا Computer است . Group Policy می تواند بر روی Site , Domain و Organizational Unit اعمال شود . البته موارد مذکور جزو تعاریف محیط Active Directory هستند که در این مقاله بررسی نخواهند شد . در نهایت تنظیمات اعمال شده بر موارد فوق روی User ها و یا Computer ها تاثیر می گذارند .

در همین رابطه تعریف دیگری نیز وجود دارد که تفاوت بین Group Plicy های اعمال شده را نشان می دهد :

Local GPO : تنظیمات اعمال شده بر روی User/Computer در حالت Local است . این تنظیمات بایستی روی کامپیوتر توسط کاربر یا Administrator ایجاد شود و نهایتا بر روی همان کامپیوتر پیاده می شود .

Non-Local GPO : در مقابل تعریف فوق حالتی وجود دارد که در محیط شبکه ( بطور خاص محیط Active Directory ) توسط ناظر شبکه تنظیماتی ایجاد می شود که در هنگام ورود کاربران به شبکه این تنظیمات بر روی User و یا Computer آنها اعمال می شود .

این تنظیمات توسط یک شخص ( ناظر شبکه ) صورت گرفته و بطور کلی بر تمام کاربرانی که وارد محیط شبکه می شوند اعمال خواهد شد .

همانطور هم که قبلا اشاره کردیم Group Policy های تنظیم شده در این مرحله بایستی به یکی از موارد Site یا Domain و یا OU متصل شوند .

نکته : دقت کنید که تنظیمات Group Policy تنها بر روی سیستم عامل های Windows XP Professional – Windows 2000 و Windows Server 2003 اعمال می شوند و بر روی ویندوز های قدیمی نظیر خانواده 9X و یا Millennium پیاده سازی نخواهند شد .

Group Policy Object Editor

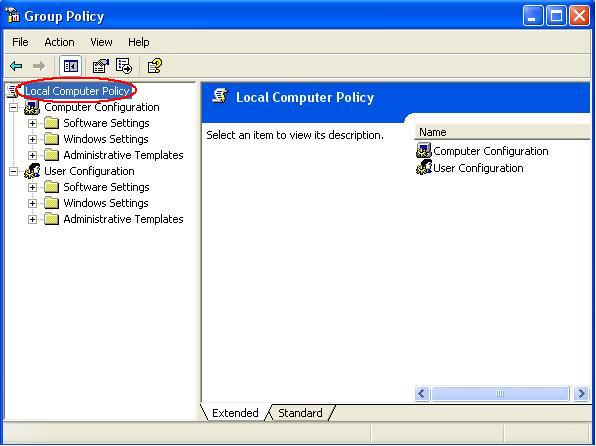

کنسول Group Policy Object Editor رابطی است که به کمک آن می توانیم تنظیمات دلخواه خود را در Group Policy مشخص کنیم .

این کنسول با تاپیپ دستور زیر در قسمت Run باز می شود :

Gpedit.msc

همانطور که در شکل ملاحظه می کنید این کنسول متعلق به سیستم Local می باشد .

روش دیگر برای باز کردن کنسول مربوط به Group Policy به طریق زیر است :

- در قسمت Run عبارت mmc را تایپ کرده و Enter کنید .

- در کنسول باز شده و از منوی فایل گزینه Add/Remove Snap In را انتخاب کنید .

- مجددا کلید Add را بزنید .

- در صفحه کوچکی که در سمت راست باز می شود عبارت Group Policy Object Editor را پیدا کرده و یکبار روی آن کلیک کنید و سپس Add را بزنید . این کار باعث می شود تا صفحه جدیدی باز شده و از شما در مورد کامپیوتری که می خواهید Policy آن را ویرایش کنید سوال می کند .

- با کلید Browse می توانید در مورد انتخاب کامپیوتر های دیگر تصمیم گیری کنید .

- در اینجا کامپیوتر Local را انتخاب کرده و OK کنید .

- صفحه انتخاب کنسول را Close کرده و نهایتا در بخش بعدی OK کنید تا کنسول برای شما به نمایش در آید .

دقت کنید که می توانید این کنسول را با نام دلخواه ذخیره کنید و در مراحل بعدی از آن برای تمرین استفاده کنید .

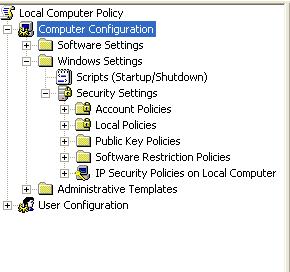

همانطور که در شکل شماره 1 ملاحظه کردید در کنسول Group Policy Object Editor دو بخش اصلی مشخص هستند :

Computer Configuration

User Configuration

همانطور که از نامشان پیداست تنظیمات هر یک مختص User و یا Computer است . به دو نکته زیر دقت کنید :

User Configuration تنظیماتی است که بر روی User ها اعمال می شود بدون توجه به اینکه یوزر با چه کامپیوتری به شبکه Log On کرده است .

Computer Configuration تنظیماتی است که بر روی Computer اعمال می شود بدون توجه به اینکه چه یوزری از طریق آن به شبکه Log On کرده است .

اگر دقت کنید متوجه خواهید شد که تعدادی از تنظیمات هم در بخش User و هم در بخش Computer دیده می شود . شکل تعریف تنظیمات یکسان است منتها اعمال آنها برای روی User/Computer کمی تفاوت ایجاد می کند . از جمله تنظیمات مشترک می توان موارد زیر را نام برد :

Software Settings

Windows Settings

Scripts

Security Settings

و ..

دقت کنید که در حالتی که Group Policy را در محیط Domain مشاهده می کنید تنظیمات متفاوت و یا بیشتری را نیز خواهید یافت . در اینجا بررسی ما تنها برروی Local خلاصه شده است . در شماره های بعدی مقاله به بررسی مطالبی می پردازیم که اساس عملکرد آنها برای روی محیط Domain خواهد بود .

در این بخش از مقاله به معرفی و تشریح موارد اصلی و بدنه Group Policy می پردازیم . بررسی جزئیات و تنظیمات بر را بر عهده شما می گذاریم . از جمله موارد مهمی که در User/Computer Node دیده می شود Security Settings است . این بخش را می توانید تحت شاخه Windows Settings ببینید .

شاخه Security settings در گروه Computer Settings

Account Policies

این شاخه خود شامل دو زیر شاخه دیگر با نام های Password Policy و Account Lockout Policy است که به ترتیب بررسی خواهیم کرد :

Password Policy

تنظیمات این بخش همانطور که از نامش پیداست بر روی کلمه عبور سیستم تاثیر می گذارد . در این بخش می توانید موارد زیر را تنظیم کنید :

- تعداد کلمات عبوری که سیستم به خاطر می سپارد تا به کلمه عبور اول برگردد

- حداکثر و حداقل عمر کلمه عبور

- حداقل طول کلمه عبور

- پیچیدگی در کلمه عبور

آخرین مورد را بدلیل اینکه برای کابر معمولی اهمیت چندانی نخواهد داشت نادیده میگیریم.

Account Lockout Policy

تنظیمات این بخش برای کنترل و مدیریت قفل شدن اکانت کاربری پس از زدن تعداد خاصی کلمه عبور اشتباه است . به مورد 1 و 3 دقت کنید ! و اگر تونستید رابطه آنها را بیابید .

Local Policies

این شاخه نیز خود به 3 زیر شاخه مهم تقسیم می گردد که به ترتیب بررسی می کنیم :

Audit Policy

Audit در لغت به معنای بازرسی می باشد . اما اینجا به نوعی بررسی عملکرد یک پروسه محسوب میشود . حال چه این پروسه موفقیت آمیز انجام شده باشد چه اینکه دچار خطا یا مشکل شده باشد .

در این بخش می توانید تنظیمات زیر را کنترل کنید :

- ورود اکانت های کابری به محیط Domain و یا Local - سعی کنید تنظیم مربطو به Domain و Local را بیابید !

- کنترل دسترسی به Object ها : مانند فایل ها ، فولدر ها و غیره . البته Audit Object برای فعال سازی دو مرحله دارد که مورد دیگر آن فعال کرده Audit بر روی خود Object است

- کنترل رخداد های سیستم و تغییرات Policy

User Rights Assignment

تعدادی تنظیمات متنوع برای تعریف حقوق کاربران – بهتر است این تنظیمات را بررسی کنید و در صورتیکه به مشکل خوردید در تاپیک مختص این مقاله مطرح کنید .

Security Options

این بخش هم تنظیمات امنیتی فوق العاده ای ارایه می دهد . توصیه می کنم حتما این بخش را به دقت مطالعه کنید . از جمله موراد مهمی که می توان اشاره کرد :

- وضعیت اکانت Administrator و تغییر نام آن

- وضعیت اکانت Guest و تغییر نام آن

- محدود سازی دسترسی به CD-Rom

- محدودیت های خاص در دسترسی به شبکه

و بسیاری دیگر .

Public Key Policies

در صورتیکه مقاله نحوه پیاده سازی Recovery Agent را مطالعه کرده باشید تا حدودی با نحوه کار این بخش آشنا هستید . در گام اول این آشنایی کافی است . به ترتیب پس از بررسی بخش دیگر Group Policy از این بخش هم بیشتر خواهید دانست .

Software Restriction Policies

در این مقاله این بخش را Skip می کنیم تا در شماره بعدی بطور کامل به آن بپردازیم . این بخش یکی از مواردی است که هم برای کاربران Local و هم تحت شبکه بسیار پر کاربرد است . بخش دوم مقاله را از دست ندهید !

IP Security Policies

IPSec هم از جمله مواردی است که ناچارا در این مقاله نادیده می گیریم . چراکه گستردگی و اهمیت آن به حدی است که مقاله ای جداگانه می طلبد .

بررسی اجمالی و خلاصه آن قطعا مفید نخواهد بود .

Administrative Templates

همانطور که ملاحظه میکنید در هر دو بخش User/Computer Configuration قسمتی با نام Administrative Templates می بینید که حاوی تنظیمات مبتنی بر رجیستری می باشد . در مجموع این دو بخش می توانید حدود 550 تنظیم متفاوت را برای کنترل کاربر و یا کامپیوتر در اختیار داشته باشید . همانطور که اشاره شد این تنظمیات Registry Based هستند و محل ذخیره آنها در رجیستری به شکل زیر است :

HKEY_LOCAL_MACHINESoftwarePolicies - Computer Settings

HKEY_CURRENT_USERSoftwarePolicies - User Settings

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionPolicies - Computer Settings

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPolicies - User Settings

در بخش Administrative Templates می توانید زیر مجموعه های Windows Components – Network – System که مشترک بین User/Computer هست را ببینید . هر کدام از بخش های فوق تنظیمات فراوانی را در اختیار شما قرار می هد و فقط کافی است تا نگاهی بر آنها داشته باشید تا بتوانید به عملکرد آنها پی ببرید .

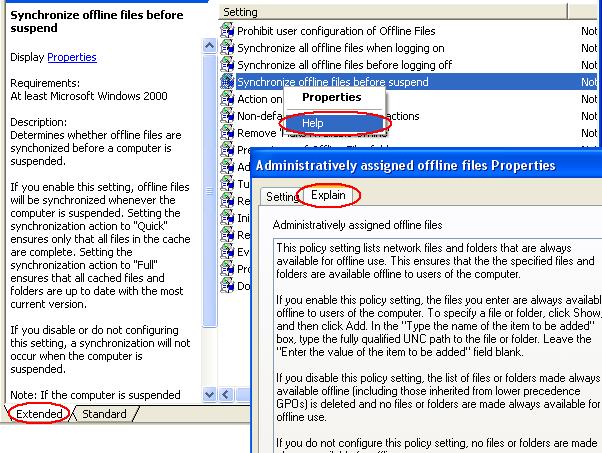

دقت کنید که در Group Policy برای هر تنظیمی راهنمای بسیار خوبی هم گنجانده شده است . این راهنما به 3 طریق در اختیار شما قرار می گیرد :

- حالت Extended در کنسول Group Policy

- Explain Tab هنگامی که از تنظیمی Properties می گیرید

- کلیک راست و انتخاب گزینه Help

در شکل زیر می توانید این سه مورد را ببینید :

Administrative Templates در واقع فایل های متنی هستند که در Group Policy بکار گرفته شده اند . این فایل ها با پسوند adm در ویندوز سرور 2003 و XP دیده می شوند . در مورد Administrative Templates بهتر است نکات زیر را بدانید :

اول اینکه بخش Administrative Templates در Group Policy تنها بخشی است که می توان آن را با اضافه کردن Template های دیگر ویرایش و اصلاح کرد . فایل های adm را می توانید از سایت مایکروسافت بر اساس ویندوز مد نظرتان دریافت کنید . البته در انتهای بحث لینک این فایل ها را نیز معرفی خواهیم کرد .

مورد بعدی اینکه اصولا Administrative Templates به سه نوع زیر تقسیم می شود :

Default که بصورت پیش فرض در Group Policy وجود دارد .

Vendor Supplied مواردی که سازنده آنها را ارایه می دهد . مانند همین فایل های adm که می توانید از سایت مایکروسافت دریافت کنید .

Custom که بر اساس زبان .adm نوشته و مورد استفاده قرار می گیرند .

می توانید با جستجوی عبارت adm Language Reference در Microsoft Technet جزئیات بیشتر و راهنمای مناسبتری را بیابید .

Scripts

بخش Scrips هم مانند چند مثال قبل هم در User و هم در Computer دیده می شود . بااین تفاوت که نام و نحوه عملکرد آن در حالت User و Computer تفاوت خواهد داشت . در تنظیمات Computer Settings این Script ها را با توضیح Startup/Shutdown می بینید . مشخص است که این Script ها در زمان Startup و Shutdown سیستم بدون توجه به کاربر جاری اجرا خواهند شد. در تنظیمات User Settings این Script ها را با توضیح Logon/Logoff ملاحظه می کنید . این Script ها در لحظه Logon و Logoff کاربر اجرا میشوند و جدای از کامپیوتر خواهند بود .

در بخش بعدی با توضیح نحوه اعمال Policy ها دید بهتری نسبت به این Script ها و نحوه اجرا شدنشان بدست خواهید آورد .

برای بررسی اینکه تنظیمات Group Policy چگونه تاثیر می گذارد پروسه ورود به ویندوز سرور 2003 را در نظر بگیرید .

دقت اینکه در این پروسه اعمال Policy های شبکه را در نظر نمی گیریم . چرا که همانطور که در طول مقاله اشاره کردیم Group Policy می تواند از طریق محیط Active Directory نیز بر User/Computer اعمال گردد .

- در گام اول تنظیمات مربوط به کامپیوتر پردازش می شوند . تا انتهای این مرحله واسط ارتباطی با یوزر دیده نمی شود

- در گام دوم Startup Scripts اجرا می شوند . هر Script بایستی کامل اجرا گردد تا نوبت به اجرای مورد بعدی برسد

- در این هنگام واسط ارتباط با کاربر فعال شده و پس از زدن کلید Ctrl+Alt+Del کاربر خاصی وارد می شود

- بعد از اینکه یوزر شناسایی شد آنگاه تنظیمات مربوط به یوزر اعمال می شود

- در گام آخر Logon Scripts اجرا خواهند شد

باز هم اشاره می کنیم که این پروسه بدون در نظر گرفتن محیط شبکه بررسی شده و هنگامی که محیط بررسی Active Directory باشد آنگاه بایستی در مورد Policy های Link شده به Site , Domain , OU نیز اظهار نظر کرد .

GPResult

این دستور در محیط CMD اجرا می شود و بطور کلی ( اگر بدون سوئیچ بکار رود ) به بررسی Policy های Apply شده بر روی سیستم پرداخته و در انتها گزارشی را ارایه می دهد . از جمله سوئیچ های مهم این دستور عبارتند از :

- S/ که می توان به سیستم دیگری متصل شده و Policy های اعمال شده آن را بررسی کرد

- U/ بررسی Policy های یوزر خاص

- P/ ارایه کلمه عبور برای یوزر خاص

GPUpdate

این دستور نیز در محیط CMD و برای Refresh و نو سازی Policy های اعمال شده بکار می رود . در این دستور می توانید سوئیچ های مهمی را ببینید که میتوانند کار های متفاوتی را انجام دهند . بررسی سوئیچ ها بر عهده شما می گذاریم .

Resultant Set Of Policy - RSOP

این وسیله جدید در ویندوز سرور 2003 اجازه می دهد تا به بررسی و کنترل دقیق Group Policy پرداخته و ایرادهای آن را نیز مرتفع سازید .

بدلیل اینکه این وسیله در ویندوز سرور 2003 بررسی شده و از حوزه این مقاله خارج است لذا تنها به نحوه فعال سازی آن اشاره می کنیم . در صورتیکه تمایل داشتید حزئیات بیشتری بدانید با ارایه سوال خود در تاپیک مربوط به این مقاله مطلب را به بحث و بررسی بگذارید . حتما شما را همراهی خواهیم کرد . بیاد بیاورید مراحلی را که برای ایجاد کنسول Group Policy Editor در mmc طی کردید . همان مراحل را مجددا طی کنید اما این بار در پنجره انتخاب Add Standalone Snap-in عبارت Resultant Set Of Policy را انتخاب کرده و OK کنید .

کنسول ایجاد شده را با اسم مورد نظرتان ذخیره کنید و سپس در Console Root بر روی Resultant Set Of Policy کلیک راست کرده و عبارت Generate RSOP Data را بزنید .

پس از اولین Next می بینید که تنها یکی از 2 مد کاری RSOP را در اختیار دارید ( البته در Windos XP ) . این مد ( Logging Mode ) به شما این اجازه را می دهد تا تنظیمات فعلی و اعمال شده بر روی سیستم خود یا سیستم Remote را باز بینی کنید . در واقع کاری شبیه GPResult را انجام میدهد .

پس از گذر از مرحله انتخاب مد با انتخاب کامپیوتر خود به مرحله بعدی بروید .

در اینجا می توانید کاربر مد نظر خود را انتخاب کنید . کاربر فعلی را تغییر ندهید و Next را بزنید .

در این صفحه پس از ارایه گزارشی از نحوه تنظیمات برنامه با زدن کلید Next بررسی شروع خواهد شد . پس از اتمام کار مشاهده می کنید که در کنسول Policy ها دقیقا مشابه ویراشگر Group Policy چیده می شوند . مواردی که در سیستم شما فعال یا غیر فعال هستند را می توانید در ستون های مقابل تنظیمات مشاهده کنید .

برای اینکه نتیجه بهتری از بررسی و باز بینی بوسیله RSOP داشته باشید بهتر است از قبل تعدادی Policy را بر روی سیستم خود تعریف کرده باشید تا در اینجا بتوانید نتیجه را ملاحظه کنید .

در بخش اول از مقاله معرفی Group Policy به بررسی اجمالی این کنسول مدیریتی پرداختیم و با معرفی بخش و زیر بخش های مختلف آن تا حدودی شما را با این ابزار قدرتمند آشنا ساختیم . در Group Policy شما می توانید چیزی بیش از 600 تنظیم متفاوت داشته باشید . لذا اصلا احتیاجی نیست با حفظ کردن مکان تنظیمات مختلف وقت خود را تلف کنید . تنها همین که بدانید تنظیم مورد نظر در کجا قرار گرفته با Review کوتاهی می توانید به نتیجه برسید .

بررسی چند ابزار مهم در ارتباط با Group Policy از دیگر بخش های این مطلب بود . کار با دستورات Command Based می تواند توانایی شما را در ارتباط با تفهیم بهتر مسایل بالا ببرد . لذا توصیه ما این است که بیشتر با این ابزار کار کنید .

تفاوت مجازی ساز ها

در حالت کلی مجازی ساز ها به 2 دسته تقسیم می شوند

1- مجازی ساز ها با منابع اختصاصی

2- مجازی ساز ها با منابع اشتراکی

مورد اول برای کاربر مناسب هست

مورد دوم برای مدیر سرور مناسب

زمانی که مجازی ساز منابع اختصاصی باشه ، مدیر سرور نمی تواند بیشتر از حد مجاز و توان سخت افزاری سرور کار بکشد . یعنی اگر سرور 8 گیگ رم داره ، نمی تواند 9 گیگ رم به سرور های مجازی اختصاص دهد .

اما اگه منابع اشتراکی باشه ، مجازی ساز این اجازه را می دهد که بی نهایت رم و سی پی یو اختصاص بدهید ، تا زمانی که مقدار استفاده کاربران زیر مقدار 8 گیگ ( حداکثر میزان منابع واقعی سرور ) هست مشکلی نیست و همه راضی هستند و خوبه ، اما یک زمانی میشه استفاده ها بالا میره و کاربران می خواهد از حداکثر منابع تخصیص داده شده استفاده کنند ، در نتیجه مقدار استفاده از اون 8 گیگ یا هر مقدار دیگه بالا میزنه و ......سرور نابود میشه .

از جمله مجازی ساز ها با منابع اختصاصی :

1- VMware ESX / ESXi

2- Microsoft Hyper-V

3- Citrix XenServer

بررسی مجازی ساز های با منابع اختصاصی !

Citrix XenServer

تنها نکته منفی در مورد مجازی ساز Citrix XenServer هست ، مشکل که هم در XenSource هست و هم در Citrix XenServer . ، هارد دیسک های vPs ها و خود سرور بسیار حساس و ضعیف هستند . به طوری که اگر vPS یا سرور در حالت هنگ باشه و یا فشار زیادی روش باشه و سرور یا vPs رو ریستارت کنید ،بالا آمدن این سرور و کرش نکردن سرور با خدا هست

شایع ترین مشکل این هست و هر لحظه امکان کرش کردن HDD سرور و یا VPS وجود داره . دقت کنید که هیچ وقت دنبال این مجازی ساز نرید ، مگر اینکه از سرویس ها بک آپ بگیرید و یا RAID استفاده کیند

Micorosft Hyper-V

مثلا Hyper-V قدرت بالایی داره ، اما بیشتر از 4 Core برای سی پی یو نمی شناسد ، مثلا من 2تا CPU داشتم ، اما یکی رو شناخته بود . در ضمن از نظر امکانات ضعیف هست و باید Windows Server 2008 داشته باشید که نصب کنید ، که این عامل باعث میشه حداقل 25 دلار برای هزینه اش بپردازید .

البته ARIA می فرمودند راهی هست که بشه از 2 CPU استفاده کرد . کلا Hyper-V قدرت بالایی داره مخصوصا در سرور های مجازی ویندوز .

خوبی که داره این هست که شما به ویندوز دسترسی دارید می توانید فایل های ار VPS رو کپی و.. کنید .

ولی پنل مدیریت قوی نداره ، خیلی خشک و ساده هست . برای اضافات نظیر پنل برای کاربران و یا پنل های قوی تر باید لایسنس خرید که از توان ما خارج هست .

VMware ESXi

من هر کسی که می خواهد مجازی ساز نصب کنه ، بهش VMware ESXi رو پیشنهاد می دم . خیلی ازش راضی هستم ، قبلا از Citrix XenServer استفاده می کنم ولی متاسفانه HDD دوام خاصی در این مجازی ساز نداره .

پنل های تحت ویندوزی بسیاری دارد و کلاینت های بسیاری داره که به مشتری اجازه ریستارت کردن و.. میده .

مدیریت بسیار دقیقی در میزان فرکانس CPU و RAM داره ، بسیار STABLE هست و شرایط سخت و لود بالا بسیار کمک می کنه

میشه کارت صدا برای سرور های مجازی اضافه کرد .

VMware ESX

تمامی موارد در VMware ESXi در همین مجازی ساز هم صدق می کند با این تفاوت که سیستم عامل VMware ESX لینوکس بیس هست و از دستورات لینوکس می توانید استفاده کنید . فکر کنم RedHat Enterprise هست .

همچنین پنل تحت وب داره .

نکته قابل توجه این هست که سعی کنید از هر مجازی سازی استفاده می کنید ، حتما لایسنس FULL کنید ( آخرین پلن) که نهایت امکانات رو داشته باشید

تنها نکته ضعیفی که در VMware ESX / ESXi میشه گفت این هست که در قسمت کارت شبکه های اضافه ( بهتره بگم Switch های اضافی ، زمانی که سرعت پورت ( UPLINK ) رو محدود می کنیم ، اما تاثیری نداره و نوسان قابل توجهی داره

ای کاش این مشکل حل بشه و بشه سرعت رو محدود کرد برای هر VPS ، دیگه همه چیز تمام میشه

از جمله مجازی ساز ها با منابع اشتراکی :

1- OpenVZ

2- VMWARE SERVER 1 & 2x

رایج ترین و معروف ترین و مدیر سرور پسند ترین OpenVZ هست که میشه همه چیز رو Unlimited زد ، .

پنل زیبا و فریبنده Hyper-VM هم به کاربر می دند و کاربر از این همه ICON هنگ می کنه و کف و خون بالا میاره

از دید کاربر : دمش گرم ، ماه اول هوای ما رو داشت و این همه چیز میز داده بهم ، لامسب چقدر امکانات داره این پنل Hyper-VM

در کل ، سعی کنید قبل از خرید مشخصات سرور + نوع مجازی ساز سرور رو با خبر بشید . حتی شده بگید عکس براتون بگیره .

با دیدن قیمت کله پا نشید ، فرض کنید طرف میگه من VPS با رم 1 گیگ که قابل افزایش به 2 گیگ هست رو به شما میدم 15 توامان در ماه ،

حال یک حساب سر انگشتی کنیم ، آشغال ترین سرور ها با رم 8 گیگ و گوره بابای CPU که اگه از OVH بگیری نزدیک به 150 تا 180 در میاد . ( با اون شبکه مسخره اش ) .

اگه 8 تا VPS با رم 1 گیگ به قیمت 15 تومان بده ، میشه 120 تومان ، هزینه سرور چه طوری در میاد ؟؟؟

دیگه بماند 512 تا 1 گیگ هم برای خود سرور نیاز هست .

قیمت ملاک نیست،اما این وسط افرادی هم هستند که با همون OpenVZ دارن با مرام و معرفت کار می کنند و حواسشان به مقدار منابع سرور هست و بیش از حد ارائه نمی دهند ،افرادی هم هستند که برای تبلیغات به دلیل وسیع بودن شرکتشان جهت تبلیغات و ... ارزان می دهند

هفت لایه مدل OSI

زمانی که شبکه را شروع می کنید متوجه می شوید اساتید شما تاکید زیادی روی یادگیری و به یادسپاری لایه های OSI یا مدل مرجع OSI دارند و از آن جالب تر زمانی می شود که برای مصاحبه کاری به جایی می روید و متوجه می شوید آنها هم از OSI از شما می پرسند و اگر بلد نباشید همانجا با شما خداحافظی می کنند .

اما آیا واقعا تا این حد مهمه ؟

بله : در حقیقت همانطور که وقتی می خواهید ببینید آیا کسی ریاضی بلد است یا خیر اول دو دو تا چهارتای معروف را ازش می پرسید در شبکه هم ابتدایی ترین چیزی که یک متخصص شبکه می آموزد مدل OSI است و انتظار می رود حداقل این مطلب اولیه را بدانید تا بقیه مطالب بعدی ( من خودم خیلی روی این مساله تاکید ندارم و افرادی هم که از آنها مصاحبه کردم درصورتی که اصول لازم را بلد بوده اند هیچ کاری با این مساله نداشتم اما بعدا به آنها آموزش لارم را می دهم زیرا بعنوان یک کارشناس شبکه متوجه می شوید برای رفع مشکلات شبکه حتما باید ببدانید ریشه هر مشکل چیست اگر نه هم وقت بسیاری از دست می دهید و هم در نهایت ممکن است پی به اصل مشکل نبرید مثل اینکه موتور ماشینتان خراب شود و شما به دنبال چرخ پنچر بگردید ! )

منظور از مدل هفت لایه ای یا مرجع OSI چیست ؟

همانطور که برای ساخت یک ساختمان شما نیاز به یک نقشه دارید تا بدانید جای هرچیز کجاست مثلا مسیر برق ساختمان از کجا می گذرد ، درها کجا هستند ، راه ورود و خروج کجاست و هر واحد در کدام طبقه ساختمان قرار دارد در شبکه نیز لازم است بدانید ارتباط شبکه شما چه مسیری را طی می کند و در هر مسیری چه اتفاقی برای داده های شما می افتد . این کار به دو صورت به شما کمک می کند :

- درک خوبی از شبکه و تبادلهای شبکه ای بدست می آورید .

- در صورت بروز مشکل میدانید باید در کجا دنبال مشکل بگردید .

مدل مرجع OSI مخفف واژه Open System Interconnection است و یک مدل فرضی برای درک مفاهیم شبکه است . این مدل به هیچ عنوان بصورت واقعی وجود نداشته و صرفا برای یادگیری و رفع اشکال و همچنین طراحی ساختارهای شبکه بکار می رود . در این مدل شبکه را به هفت لایه تقسیم بندی می کنیم که هر لایه به لایه پایین تر خود سرویسی را ارائه می دهد و این در حالی است که هر لایه وظیفه خاص خود را نیز بر عهده دارد . مدل مرجع دیگری نیز بنام TCP/IP وجود دارد که بصورت کاربردی بیشتر از OSI مورد استفاده قرار می گیرد اما بعنوان مدل درسی و مدل تئوری برای یادگیری مورد استفاده قرار نمی گیرد . حال به سراغ بررسی لایه های این مدل مرجع می رویم : لایه ها را از لایه شماره هفت به سمت پایین که لایه شماره یک است بر اساس روش انتقال اطلاعات از سیستم مبدا به سیستم مقصد بررسی می کنیم :

- لایه هفتم : Application layer یا لایه کاربردی : این لایه رابط بین کاربر و سیستم عامل محسوب می شود و همانطور که از اسمش پیداست ، شما بوسیله این لایه با نرم افزارهای کاربردی ارتباط برقرار می کنید برای مثال شما وقتی از نرم افزار Internet Explorer یا IE برای ارسال درخواست باز کردن صفحه وبی مانند گوگل استفاده می کنید در حقیقت ار پروتکل HTTP برای ارسال درخواست خود توسط این نرم افزار اسفاده کرده اید که همه اینها در لایه هفتم از مدل OSI فعالیت می کنند . این لایه تنها لایه ای است که کاربر می تواند آن را بصورت ملموس حس کند و با آن ارتباط برقرار کند . از نمونه پروتکلهایی که در این لایه فعالیت می کنند می توان به HTTP ، FTP ، TELNET ، SNMP ، POP3 و مشابه آنها اشاره کرد .

- لایه ششم : Presentation layer یا لایه نمایش : همانطور که از اسم این لایه پیداست نحوه نمایش اطلاعات را به ما نشان می دهد . بعنوان مثال در این لایه تعیین می شود که اطلاعات چگونه رمز نگاری شود یا چگونه فشرده سازی شود . در این لایه قالب بندی داده ها انجام می شود و همچنین کپسوله سازی اطلاعات جهت ارسال در شبکه و هماهنگی با سیستم عامل جهت شیوه یا نوع ارسال اطلاعات تعین می شود .

- لایه پنجم : Session layer یا لایه نشست : در هنگام برقراری یک ارتباط بین دو کامپیوتر اصطلاحا یک جلسه یا نشست برقرار می شود .همانطور که در یک جلسه یک منشی جلسه وجود دارد که زمان شروع ، اطلاعاتی که در جلسه قرار است مطرح شود ، مدت زمان جلسه و زمان پایان آن را تعین می کند در کامپیوتر نیز این لایه وظیفه مدیریت این نشست بین کامپیوترها را بر عهده دارد . در حقیقت این لایه 3 وطیفه بر عهده دارد که به ترتیب :make یا ایجاد کردن جلسه ،maintain یا مدیریت جلسه ،terminate یا پایان دادن به جلسه را بر عهده دارد .

- لایه چهارم : Transport layer یا لایه انتقال : این لایه یک اتصال منطقی ( و نه فیزیکی ) نقطه به نقطه بین دو پایانه ارتباط مثلا بین دو دستگاه کامپیوتر ایجاد می کند . در این لایه دو روش برای این کار وجود دارد :

- اتصال گرا ( connection-oriented ) : که مربوط به ارسال در پروتکل تی سی پی ( TCP ) است . در این پروتکل که اتصال گرا میباشد وظیفه کنترل جریان با قابلیت اعتماد بالا را دارد.

- غیر اتصال گرا ( connectionless ) : که مربوط به ارسال در پروتکل یو دی پی ( UDP ) است . ( این پروتکل غیر متصل میباشد و برخلاف TCP از سرعت بالا تری برخوردار است، اما قابلیت اعتماد آن کمتر است. بعدا مفصل به این 2 پروتکل می پردازیم . )

- لایه سوم : Network layer یا لایه شبکه یا Router layer یا IP address layer : پروتکل معروف IP در این لایه کار می کند . روتینگ هم در این لایه انجام می شود . روتینگ را می توان با یک عملیات 2 سوالی تصور نمود :

- برای مقصد داده شده از روتر محلی چند مسیر معتبر وجود دارد ؟

- "بهترین" مسیر برای رسیدن به آن مقصد کدامیک است ؟

- لایه دوم : Data link layer یا لایه ارتباط داده یا MAC address layer یا Hardware address layer یا Physical layer ( من بهتون قول میدم که این اسامی رو من ایجاد نکردم پس به من غر نزنین که چرا اینا اینهمه اسم دارن !! درضمن شبکه همینه ... به دنیای شبکه خوش آمدید : جایی که هزاران اسم اصلی و فرعی و مخفف دارین و گاهی با یک نفر یک ساعت بحث می کنید و در نهایت متوجه می شوید هردوتای شما داشتید یک حرف واحد می زدید فقط زبانتان با هم فرق داشته مثل 2 نفر با 2 لهجه مختلف . ) سوئیچها و پلها ( bridges ) و ایستگاههای اتصال بی سیم ( Wireless Access Points یا WAPs ) نیز در این لایه فعالین می کنند و همچنین داشت یادم می رفت ؛ مودم محبوب ای دی اس ال شما و مودم عادی هم در این لایه جا می گیرند .چهار اصطلاح مهمی که در این لایه هست می گیرند و بعدا بیشتر راجع به انها خواهیم اموخت عبارت اند از :

- Ethernet یا ایترنت

- کنترل ارتباط داده های سطح بالا یا High Data Link Control یا HDLC

- پروتکل نقطه به نقطه یا Point-to-point protocol یا PPP

- یازپخش ساختار یا Frame relay

* در نظر داشته باشید اصطلاح خطایابی یا error detection در این لایه صورت می پذیرد و از طریق فرایندی بنام Frame check sequence .اگر سوئیچ یا پلی در این لایه کار کنند دیگر "سوئیچ کردن" یا "پل زدن" انجام نمیدهند بلکه "مسیر یابی یا routing" می کنند .

- لایه اول : Physical layer یا لایه فیزیکی : جایی که اطلاعات بازجویند اصل خویش ! جایی که اطلاعات به 0 و 1 تبدیل می شوند و رهسپار کابل میشوند ... میدونید من هروقت در شبکه به مشکلی برمی خورم به خودم میگم " ای بابا ! چیزی نیست که !! یه مشت صفر و یکه دیگه !!!

نحوه IP دادن به کامپیوتر های PC

در هنگام سازماندهی شبکه خانگی یا محلی خود، راحت تر این است که به هر یک از کامپیوترهای موجود در شبکه آی پی آدرس خودش را اختصاص دهید تا بخواهید از DHCP استفاده نمایید. در این مقاله نگاهی به نحوه انجام این کار در نسخه های مختلف ویندوز ایکس پی ، ویستا و ویندوز ۷ خواهیم داشت.

اگر شما مدیر یک شبکه خانگی شامل چند دستگاه رایانه میباشید، بهتر است برای هر یک از آنها یک آدرس خاص تعیین کنید. در صورت استفاده از DHCP (Dynamic Host Configuration Protocol)(پروتکل پیکربندی پویای میزبان) ، هر یک از کامپیوترهای شبکه با هر بار بوت شدن درخواست اختصاص آدرس خواهند کرد. هنگامی که شما مجبور به انجام عیب یابی شبکه خود باشید، مسلما این قضیه برای شما ایجاد مزاحمت و دوباره کاری کرده چون مجبورید به سراغ تک تک دستگاه ها رفته و چک کنید که آدرس آی پی هر کدام چیست.

استفاده از آی پی آدرس استاتیک مانع از بروز اختلال بین سیستم ها شده و به شما اجازه می دهد تا آنها را آسان تر مدیریت کنید. تعیین ادرس آی پی در نسخه های ویندوز اساسا روند مشابهی دارد ، اما مراحل رسیدن به این هدف جزئیاتی دارد که شما در هر نسخه باید به آن توجه کنید تا این کار را به طور صحیح در ویندوز خود به انجام برسانید.

ویندوز ۷

برای تغییر آدرس آی پی کامپیوتر در ویندوز ۷ ، عبارت شبکه و به اشتراک گذاشتن(network and sharing) را در جعبه جستجوی منوی استارت تایپ کنید و هنگامی که برنامه Network and Sharing Center در بالای کادر جستجو ظاهر شد بر روی ان کلیک کنید.

بعد هنگامی که «مرکز شبکه و به اشتراک گذاری» باز شد ، بر روی تغییر تنظیمات آداپتور(Change adapter settings) کلیک کنید.

بر روی آداپتور محلی(local adapter) خود راست کلیک کرده و Properties را انتخاب کنید.

در پنجره Local Area Connection Properties این گزینه را پیدا کرده: Internet Protocol Version 4 (TCP/IPv4) بر روی ان کلیک کنید تا آبی شود سپس بر روی دکمه Properties. کلیک کنید.

حالا دکمه های رادیویی دومی که چنین عبارتی است: Use the following IP address را انتخاب کنید و به ترتیب آی پی آدرس، ماسک زیر شبکه(Subnet mask) و دروازه پیش فرض (Default gateway) مطابق با راه اندازی شبکه خود را وارد کنید. سپس باید آدرس سرور دی ان اس ترجیحی (Preferred)و جایگزین(Alternate) را وارد کنید. در تصویر زیر همانطور که ملاحظه می کنید چون ما قصد استفاده از یک شبکه خانگی را داشتیم در نتیجه ترجیح دادیم از کلاس پیکربندی شبکه C (کلاس ساده) و دی ان اس گوگل (Google DNS)استفاده کنیم.

در آخر کنار گزینه Validate settings upon exit ( تایید تنظیمات بالا به محض خارج شدن از پنجره) تیک بزنید تا ویندوز بتواند هر گونه مشکل احتمالی در مورد آدرس هایی که شما وارد کرده اید پیدا کند. وقتی که این کار به پایان رسید و ویندوز مشکلی پیدا نکرد ok کنید.

حالا می توانید از پنجره Local Area Connections Properties نیز با زدن close خارج شوید.

ویندوز ۷ برنامه تشخیص شبکه را اجرا کرده و بررسی می کنند که ارتباط درون شبکه ای برقرا شده و مشکلی نداشته باشد. در مورد دستگاه ما ویندوز به هیچ مشکلی برخورد نکرد، اما اگر در مورد شما مشکلی پیدا ش ، می توانید برنامه عیب یابی شبکه(network troubleshooting wizard) را اجرا کنید تا مشخص شود مشکل از کجاست.

حالا شما می توانید برنامه خط فرمان(command prompt) را اجرا کرده و با وارد کردن دستور ipconfig می توانید مشاهده کنید که تنظیمات آداپتر شبکه با موفقیت تغییر پیدا کرده است.

ویندوز ویستا

تغییر آی پی از DHCP به نشانی استاتیک در ویندوز ویستا بسیار شبیه به ویندوز ۷ است ، اما رفتن به مراحل در این ویندوز کمی متفاوت می باشد. این کار را با باز کردن منوی استارت، راست کلیک بر روی شبکه Network)) ، و انتخاب Properties آغاز کنید.

برنامه مرکز شبکه و به اشتراک گذاری (Network and Sharing Center)باز می شود… با بر روی مدیریت اتصالات شبکه (Manage network connections)کلیک کنید.

بر روی آداپتوری از شبکه که می خواهید به آن آدرس آی پی اختصاص داده راست کلیک کرده و Properties را کلیک کنید.

Internet Protocol Version 4 (TCP/IPv4) را های لایت کرده سپس بر روی دکمه Properties کلیک کنید.

حالا باید آی پی ، ماسک زیر شبکه، دروازه پیش فرض ، و آدرس دی ان اس سرور را همانند بالا تغییر داده. وقتی که کارتان به پایان رسید OK را کلیک کنید.

سپس باید پنجره Local Area Connection Properties را ببندید تا تنظیماتی که انجام داده اید در ویندوز اثر کنند.

در نهایت می توان برنامه خط فرمان را اجرا،دستور ipconfig را به منظور بررسی موفق تغییرات وارد نمود.

ویندوز ایکس پی

در این مثال ما با استفاده از ویندوز ایکس پی سرویس پک ۳ نسخه مدیا سنتر به تغییر آدرس آداپتور بی سیم(وایرلس) می پردازیم.

برای تنظیم آی پی استاتیک در ایکس پی راست کلیک بر روی My Network Places کرده و Properties را انتخاب کنید.

بر روی آداپتوری از شبکه که می خواهید به آن آدرس آی پی اختصاص داده راست کلیک کرده و Properties را کلیک کنید.

حال Internet Protocol (TCP/IP) را های لایت کرده و دکمه Properties را انتخاب کنید.

حالا آی پی ، ماسک زیر شبکه ، دروازه پیش فرض ، و آدرس دی ان اس سرور را تغییر دهید. وقتی که این کار به پایان رسید OK را کلیک کنید.

سپس قبل از اینکه هر گونه تغییر در سیستم مشاهده شود باید از پنجره Network Connection Properties خارج شوید.

باز هم شما می توانید به بررسی فوری موفقیت اعمال تنظیمات با دستور ipconfig در برنامه خط فرمان بپردازید. در صورتی که شما نمی دانید چگونه برنامه خط فرمان را اجرا کنید، استارت را کلیک کرده و سپس بر روی Run کلیک کنید.

در جعبه Run عبارت cmd را تایپ کرده و OK کنید.

سپس در پنجره برنامه خط فرمان دستور ipconfig را تایپ نموده و اینتر بزنید. این کار به شما آدرس آیپی آداپتور شبکه که دچار تغییر شده است را نشان می دهد.

جمع بندی

اگر شما یک شبکه در دفتری کوچک یا شبکه خانگی دارید ، تخصیص آدرس آی پی خاص به هر یک از کامپیوترهای موجود در شبکه ،مدیریت شبکه و رفع مشکلات اتصال شبکه را بسیار آسانتر می سازد.